Хакер із Північної Кореї «підірвав» вірус на власному ПК, викривши схему фейкових ІТ-працівників із доходом $1 млн на місяць

67

67 Этот материал также доступен на русском

Витік оголив сотні акаунтів, внутрішні чати, історію браузера, підроблені особисті дані та записи про криптоплатежі на мільйони доларів

Один із північнокорейських хакерів, що працював у межах масштабної схеми ІТ-шахрайства, випадково запустив шкідливе ПЗ на власному комп’ютері. Вірус почав робити скриншоти його робочого столу, які згодом потрапили до рук відомого інтернет-детектива.

Достеменно невідомо, як саме вірус-інфостілер потрапив на комп’ютер хакера, проте викрадені дані, схоже, повністю розсекретили операцію, пов’язану з КНДР. Витік оголив сотні акаунтів, внутрішні чати, історію браузера, підроблені особисті дані та записи про криптоплатежі на мільйони доларів, пише Cybernews.

Незалежний інтернет-детектив ZachXBT, відомий тим, що завдяки своїм OSINT-розслідуванням викрив кілька гучних хакерських справ, заявив, що дізнався про цей дивний сценарій на початку тижня, коли отримав копію злитих даних.

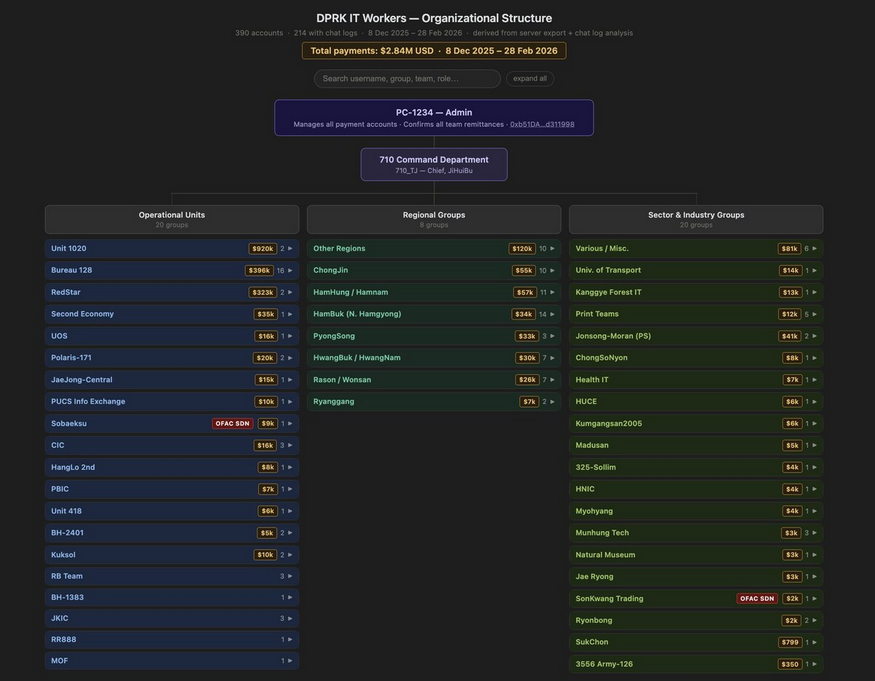

«Нещодавно анонімне джерело поділилося даними, викраденими з внутрішнього платіжного сервера Північної Кореї, що містили інформацію про 390 акаунтів, логи чатів та криптотранзакції», — написав ZachXBT у серії повідомлень в X.

Провівши години за вивченням цих раніше не бачених даних, детектив заявив, що виявив складні деталі хакерської схеми з доходом $1 млн на місяць, яка включала «вигадані особистості, підроблені юридичні документи та конвертацію криптовалюти у фіатні гроші.

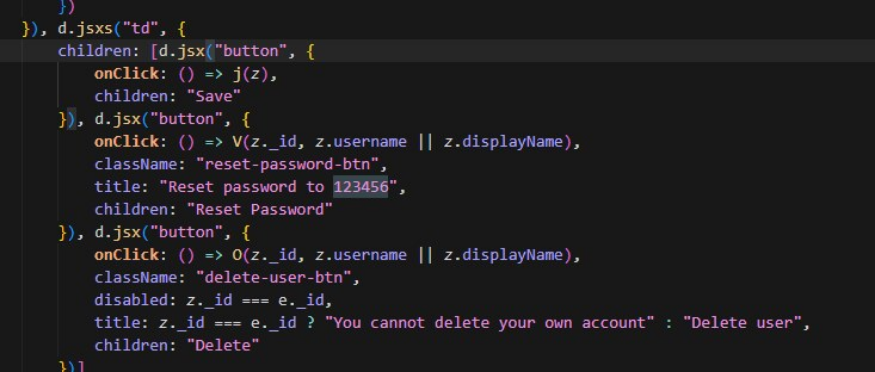

Пароль «123456» допоміг все викрити

Серед найбільш абсурдних деталей, за словами ZachXBT, було те, що працівники координували платежі на сайті під назвою «luckyguys[.]site», використовуючи спільний пароль «123456». Це неймовірно недбалий рівень безпеки для операції, яка, за його оцінками, приносила близько семизначних сум на місяць.

Ба більше, пароль «123456» був спільним для десяти користувачів, що дозволило розсекретити «ролі, корейські імена, міста та кодовані назви груп, характерні для діяльності ІТ-працівників КНДР», — зазначив дослідник.

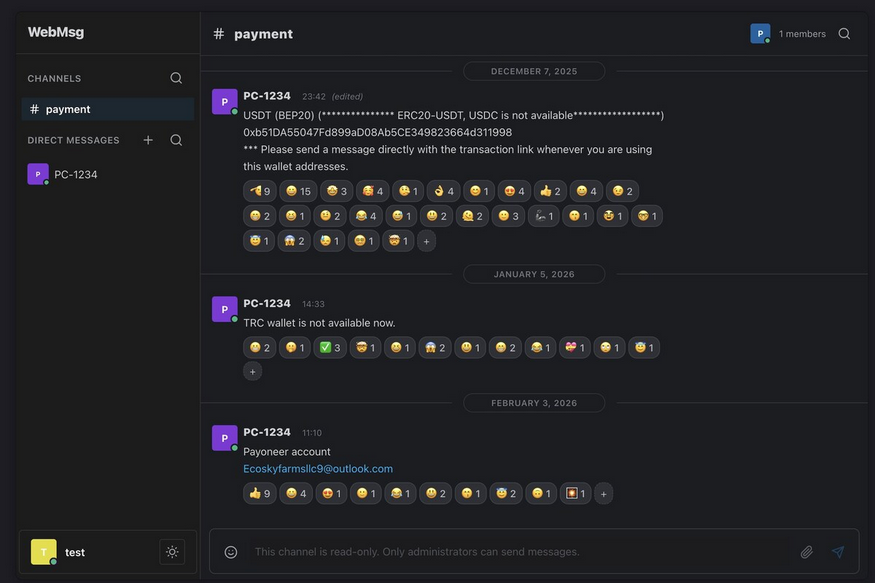

ZachXBT описав платформу WebMsg, розміщену на сайті «luckyguys», як фактично «месенджер у стилі Discord, який північнокорейські айтівці використовували для звітування про отримані платежі своїм кураторам.

Серед найцікавіших знахідок:

- Листування користувача «Rascal» із адміністратором PC-1234 у месенджері WebMsg. У них детально описані перекази платежів та використання фальшивих особистостей у період із грудня 2025 року по квітень 2026 року.

- Усі платежі оброблялися та підтверджувалися через обліковий запис адміністратора сервера: PC-1234.

- Адреси в Гонконзі, які використовувалися для оплати рахунків та товарів (ця інформація потребує подальшої перевірки).

- Записи про отримання понад $3,5 млн на одну адресу криптогаманця, починаючи з кінця листопада 2025 року.

- Зв’язок із трьома компаніями, що перебувають під санкціями OFAC (Управління з контролю за іноземними активами США): Sobaeksu, Saenal та Songkwang.

- Електронні листи, які свідчать про те, що понад десяток фейкових персонажів подавали заявки на роботу через платформу Indeed.

- 33 окремі ІТ-працівники з КНДР, які спілкувалися всередині мережі та використовували Astrill VPN для маскування свого місцеперебування.

Як оброблялися платежі

За словами ZachXBT, завдяки отриманій інформації йому вдалося створити повну мапу організаційної структури цієї злочинної мережі, включно з сумами платежів по кожному користувачу та групі. Пароль для доступу до мапи інфраструктури — звісно ж, «123456».

Дослідник зазначив, що окрім підтвердження вже відомих методів роботи північнокорейських ІТ-шахраїв, життєвий цикл платежів для кураторів також виявився ідентичним у всіх випадках.

Процес починається з того, що шахрай переказує криптовалюту обробнику платежів, відомому як PC-1234. ZachXBT повідомив, що ці кошти надходили з різних джерел: криптобірж, спеціалізованих сервісів або через конвертацію криптовалюти у фіат через рахунки в китайських банках за допомогою міжнародних платіжних платформ, таких як Payoneer.

Однією з ознак того, що розслідувачі вже відстежували платіжну активність цього кластера КНДР, стало замороження компанією Tether адреси в мережі Tron у грудні 2025 року, що була пов’язана з цією мережею. Щойно PC-1234 підтверджує отримання коштів, він надає користувачеві облікові дані (логіни/паролі). Залежно від конкретного шахрая, це можуть бути дані до криптобіржі або іншої фінтех-платформи.

Коментуючи цей епічний прокол хакера, репозиторій шкідливого ПЗ vx-underground зазначив у X (Twitter): «Це вже вдруге північнокорейське державне угруповання розкриває свою інфраструктуру та операції, випадково активувавши вірус на власних комп’ютерах».

«Чуваки, хто, в дупу, цим усім керує?» — комічно запитали вони. ZachXBT додав, що після його викриття внутрішній сайт мережі «ліг» 9 квітня, проте він уже встиг архівувати всі дані та планує продовжити їхнє вивчення.

-

Огляд ЗМІВік має значення: як змінюється пенсія після 70, 75 і 80 роківСьогодні, 18:00 • Новини • Огляд ЗМІ

Огляд ЗМІВік має значення: як змінюється пенсія після 70, 75 і 80 роківСьогодні, 18:00 • Новини • Огляд ЗМІ -

Коли держава може забрати майно і що таке відумерла спадщина

Сьогодні, 17:36 • Новини

-

Огляд ЗМІМагнітні бурі: прогноз на вихідні, 11–12 квітняСьогодні, 17:23 • Новини • Огляд ЗМІ

Огляд ЗМІМагнітні бурі: прогноз на вихідні, 11–12 квітняСьогодні, 17:23 • Новини • Огляд ЗМІ -

Огляд ЗМІВеликодній кошик 2026: які продукти категорично не можна класти і чомуСьогодні, 17:12 • Новини • Огляд ЗМІ

Огляд ЗМІВеликодній кошик 2026: які продукти категорично не можна класти і чомуСьогодні, 17:12 • Новини • Огляд ЗМІ -

Огляд ЗМІУкраїна не обговорює з партнерами скасування дозволу на виїзд чоловіків до 23 років – МінсоцполітикиСьогодні, 17:00 • Новини • Огляд ЗМІ

Огляд ЗМІУкраїна не обговорює з партнерами скасування дозволу на виїзд чоловіків до 23 років – МінсоцполітикиСьогодні, 17:00 • Новини • Огляд ЗМІ -

Огляд ЗМІВ Україні запустили систему онлайн-моніторингу грального ринку: вона вже відстежує кожну ставку в реальному часіСьогодні, 16:47 • Новини • Огляд ЗМІ

Огляд ЗМІВ Україні запустили систему онлайн-моніторингу грального ринку: вона вже відстежує кожну ставку в реальному часіСьогодні, 16:47 • Новини • Огляд ЗМІ -

Огляд ЗМІЧи обов’язково українцям міняти паспорт-книжечку на IDСьогодні, 16:34 • Новини • Огляд ЗМІ

Огляд ЗМІЧи обов’язково українцям міняти паспорт-книжечку на IDСьогодні, 16:34 • Новини • Огляд ЗМІ -

Огляд ЗМІКому зі знаків зодіаку пощастить вихідними 11–12 квітняСьогодні, 16:22 • Новини • Огляд ЗМІ

Огляд ЗМІКому зі знаків зодіаку пощастить вихідними 11–12 квітняСьогодні, 16:22 • Новини • Огляд ЗМІ -

Огляд ЗМІАналіз ДНК на встановлення біологічного батьківства: основні принципи та методиСьогодні, 16:11 • Новини • Огляд ЗМІ

Огляд ЗМІАналіз ДНК на встановлення біологічного батьківства: основні принципи та методиСьогодні, 16:11 • Новини • Огляд ЗМІ -

Огляд ЗМІМінсоцполітики відмовилося від ідеї обовʼязкової накопичувальної пенсійної системиСьогодні, 16:00 • Новини • Огляд ЗМІ

Огляд ЗМІМінсоцполітики відмовилося від ідеї обовʼязкової накопичувальної пенсійної системиСьогодні, 16:00 • Новини • Огляд ЗМІ -

СоцмережіКожен сьомий ФОП в Україні створює робочі місця: де працює найбільше найманих працівниківСьогодні, 15:49 • Новини • Соцмережі

СоцмережіКожен сьомий ФОП в Україні створює робочі місця: де працює найбільше найманих працівниківСьогодні, 15:49 • Новини • Соцмережі -

Огляд ЗМІРеальні зарплати українців підвищилися майже на 14%: які галузі у лідерахСьогодні, 15:37 • Новини • Огляд ЗМІ

Огляд ЗМІРеальні зарплати українців підвищилися майже на 14%: які галузі у лідерахСьогодні, 15:37 • Новини • Огляд ЗМІ -

Єврокомісія оштрафувала техгігантів більш ніж на €6 млрд із 2024 року — CNBC

Сьогодні, 15:25 • Новини

Сьогодні, 15:25 • Новини -

За кордономВдова Оззі Осборна виставила на продаж його маєток у Лос-Анджелесі за $17 млнСьогодні, 15:15 • Новини • За кордоном

За кордономВдова Оззі Осборна виставила на продаж його маєток у Лос-Анджелесі за $17 млнСьогодні, 15:15 • Новини • За кордоном -

В Україні значно подорожчала морква

Сьогодні, 15:05 • Новини

Сьогодні, 15:05 • Новини -

Проблемні боргиКолізії та конфліктиТерехов відреагував на публікації про «критичні борги» Харкова за газ та світлоСьогодні, 14:55 • Новини • Проблемні борги

Проблемні боргиКолізії та конфліктиТерехов відреагував на публікації про «критичні борги» Харкова за газ та світлоСьогодні, 14:55 • Новини • Проблемні борги -

89% українців готові їсти одну й ту саму страву знову і знову, якщо вона їм смакує: дослідження Bolt Food

Сьогодні, 14:44 • Новини

Сьогодні, 14:44 • Новини -

ФОПи забезпечили роботою понад 817 тисяч українців у 2025 році

Сьогодні, 14:33 • Новини

Сьогодні, 14:33 • Новини -

Проекти та інноваціїЗа кордономПАР виходить на ринок елітного аутсорсингу і кидає виклик ІндіїСьогодні, 14:22 • Новини • Проекти та інновації

Проекти та інноваціїЗа кордономПАР виходить на ринок елітного аутсорсингу і кидає виклик ІндіїСьогодні, 14:22 • Новини • Проекти та інновації -

Автопарк України поповнився 247 автобусами за місяць

Сьогодні, 14:11 • Новини

Сьогодні, 14:11 • Новини -

Оренда держмайна принесла майже 246 млн гривень за І квартал 2026 року

Сьогодні, 14:00 • Новини

Сьогодні, 14:00 • Новини -

Надходження єдиного внеску у першому кварталі 2026 року зросли на 17,2 %

Сьогодні, 13:51 • Новини

Сьогодні, 13:51 • Новини

Матеріали за темою

Огляд ринків

Огляд ринків

Огляд ринків

Огляд ринків

Огляд ринків

USD = 43.465

USD = 43.465

Стрічка новин

Стрічка новин